Apple修复了机场无线路由器的严重缺陷

Apple为其机场无线基站发布了固件更新,以修复可能将设备造成黑客攻击风险的漏洞。

根据Apple Security的说法,缺陷是从DNS(域名系统)数据解析的内存损坏问题,这些问题可能导致任意代码执行。

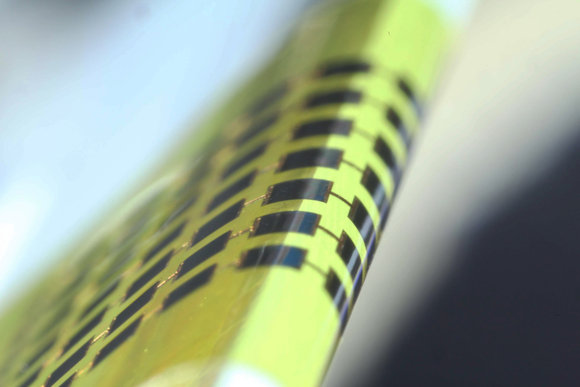

该公司发布了固件更新7.6.7和7.7.7,适用于机场快递,机场极端和机场时间胶囊基站,拥有802.11n Wi-Fi,以及机场极端和机场时间胶囊基站,拥有802.11ac Wi-Fi。

该公司在IOS上的OS X或Airport Utility上的机场实用程序6.3.1或更高版本的IOS 1.3.1或更高版本,可用于在机场设备上安装新的固件版本,该公司在咨询中表示。

由于Apple安全公告典型,该公司没有释放有关可能的开发场景的详细信息,并且没有为缺陷分配严重程度。然而,“任意代码执行”,尤其是通过像DNS这样的远程矢量,就像可能会获得漏洞一样糟糕。

不明确的是数据解析问题是否在DNS服务器或DNS客户端功能中。

像网络上的设备可以作为本地DNS解析器的路由器。这意味着它从计算机接收DNS查询,并通过全局Internet DNS链上游的那些查询。

另一方面,路由器也像DNS客户端一样,询问Internet上的其他DNS服务器以解析主机名。

如果错误在解析从LAN计算机接收的查询中,则会将攻击限制为本地网络。虽然,如果缺陷在解析DNS响应中,则可以远程利用它。

当DNS客户端询问服务器解析域名时,查询最终将传递给Internet“S 13所谓的根DNS服务器之一 - 在服务器的现实集群中。这些服务器指示查询域名的权威DNS服务器,它是与所请求的信息回复的该权威服务器。

攻击者可以注册流氓域名,并突出权威的DNS服务器,以便他们响应专门用于利用缺陷的制作数据。然后,它们将必须从机场路由器后面欺骗计算机,以向其中一个域名发送DNS查询,例如通过欺骗用户单击链接。

另一个未知是如果该缺陷成功剥离,攻击者将执行恶意代码的特权。如果代码在root帐户下执行,则可能导致完整的设备妥协。

通过控制机场设备,攻击者可以对本地网络计算机进行各种攻击。他们可以劫持搜索查询,将Rogue广告插入网页,甚至在尝试访问合法的网页时将用户指向恶意网站。

给出这种漏洞的潜在严重影响以及DNS是一个可以轻松禁用的关键服务,建议用户尽快安装更新的固件。